新一轮的勒索病毒“坏兔子”上线 预防方法

作者:juniu网络 来源:互联网 发布时间:2023-07-29

17年真是windows操作系统中多灾多难的一年啊,先是5月份的WannaCry勒索病毒,接着是6月份的ExPetr勒索病毒,在本月又出现了新版本的勒索病毒坏兔子。

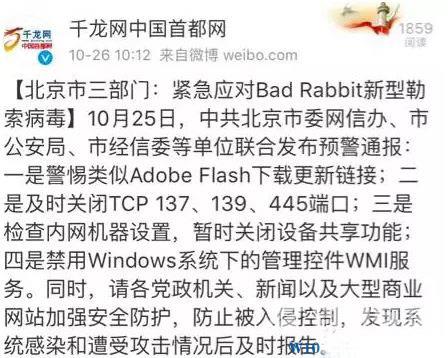

俄罗斯、乌克兰等国24日遭到新一轮勒索病毒攻击。乌克兰敖德萨机场、首都基辅的地铁支付系统及俄罗斯三家媒体中招,德国、土耳其、日本等国随后也发现此病毒。新勒索病毒名为坏兔子,采用加密系统防止网络安全专家破解恶意代码,与6月底爆发的NotPetya病毒有相似的传播方式。

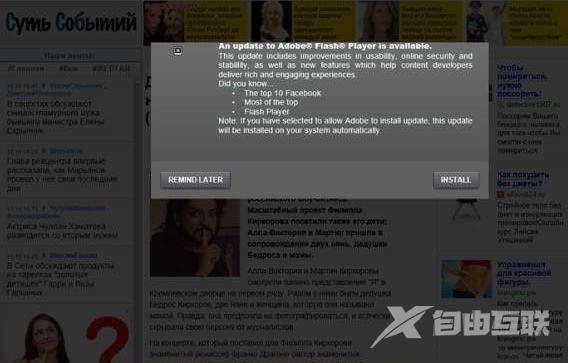

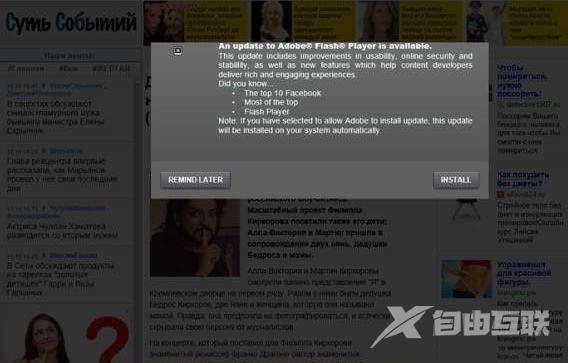

该勒索病毒通过伪造Flash更新传播:

金山毒霸安全实验室分析发现,坏兔子病毒传播者首先伪造一个Adobe Flash Player有安全更新的假消息,用来欺骗目标用户下载安装。

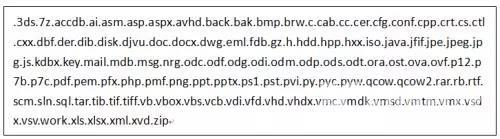

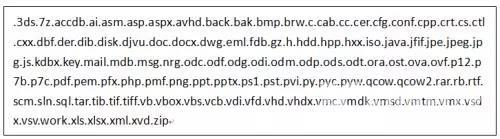

中毒后,病毒就会加密含文件,被加密的文件类型有下图中介绍的所有合适:

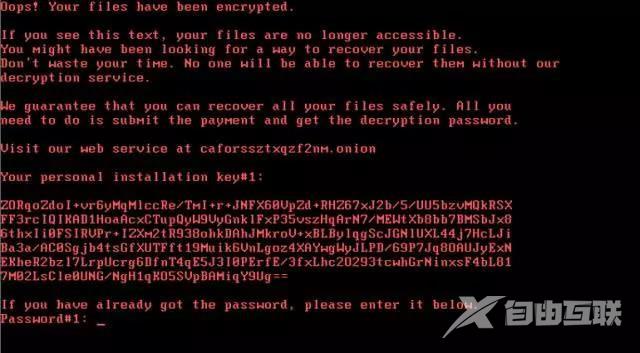

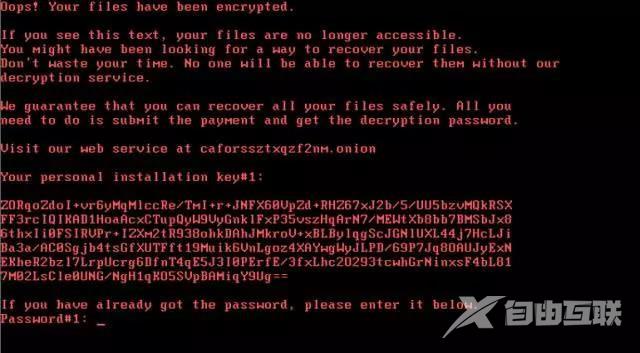

此时,坏兔子会向受害者们提供了一张勒索纸条,文件已经不能再用了,没有我们的解密服务,谁也无法恢复。

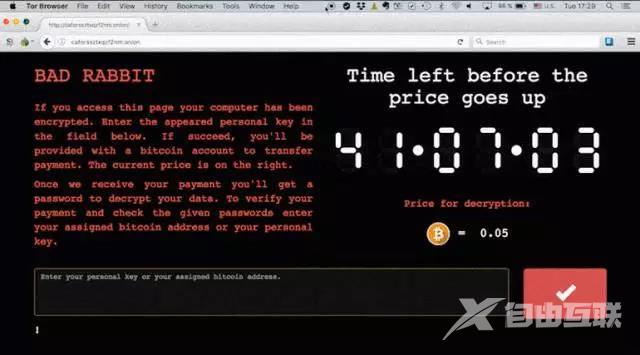

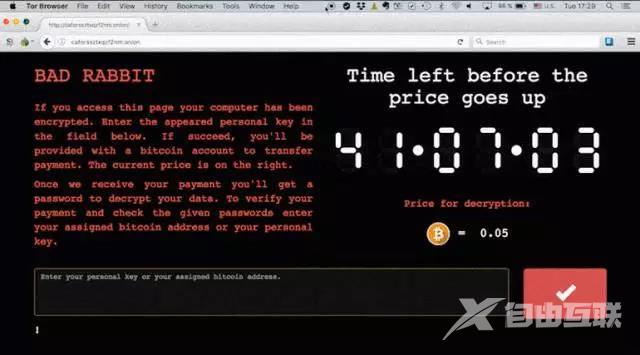

勒索页面:图片来自于ESET公司

和其他勒索病毒不同,该病毒加密破坏后的文档,并不修改文档扩展名,故中毒用户只在病毒弹出索要比特币的窗口或双击打开文档时才会发现系统已遭破坏。

受害者会看到一个支付页面,页面上有一个倒计时计时器。他们被告知,在最初的40个小时内,支付解密文件的费用是0.05比特币——大约285美元。此时会有一个定时炸弹的装置,在时间到了之后解密费用会上涨。

支付倒计时页面 图源:卡巴斯基实验室

该病毒还会利用局域网共享服务传播,如果局域网内用户较多使用了弱密码,一旦在内网出现感染,就可能造成较大影响。

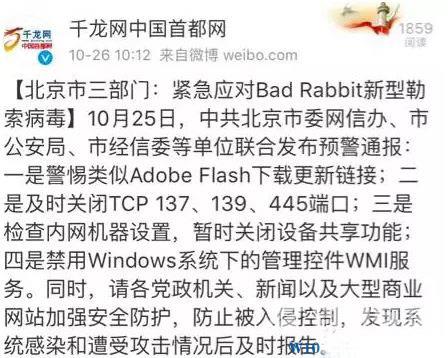

防范方法:

警惕伪造的Adobe Flash Player更新的假消息,及时升级杀毒软件的同时,注意以下几点:

一是警惕类似Adobe Flash下载更新链接;

二是及时关闭TCP 137、139、445端口;

三是检查内网机器设置,暂时关闭设备共享功能;

四是禁用Windows系统下的管理控件WMI服务。

以上就是关于本月新出的勒索病毒的信息,希望大家即是做好预防措施,若弹出Flash Player更新不要点击安装!

【感谢龙石为本站提供

数据治理平台技术支撑 http://www.longshidata.com/pages/government.html】